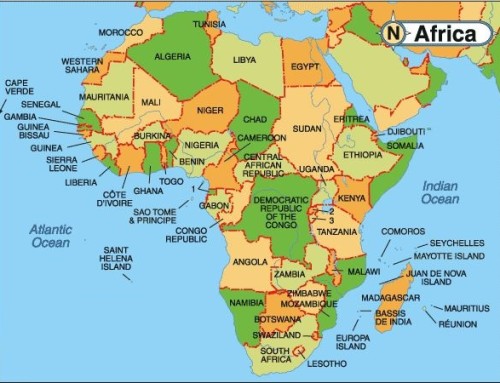

Washingtonul se află în febra alegerilor prezidențiale. În acest timp ordinea internațională este în mijlocul unor transformări tectonice. Noua administrație de la Casa Albă va trebui să regândească rolul Americii în lume, iar dezbaterea Marii Strategii De ce vorbim de Marea Strategie americană? Pentru simplul motiv că, în cazul Europei, SUA este garantul articolului 5 din Tratatul de la Washington privind apărarea colectivă de care este răspunzătoare Alianța NATO. Trebuie să înțelegem un lucru: fără sprijinul SUA în aplicarea articolului 5, vorbesc numai în cazul României, aceasta ar rămâne singură în fața unor forțe ostile, din diferite motive, într-o zonă cu turbulențe atât la est cât și la sud, fiind nevoită să apeleze numai la propriile resurse, care după cum se pare se prăpădesc în pomeni electorale (peste 8 miliarde de euro). Europa este la ora redescoperii Tratatului de la Lisabona, tratat care nu a fost aplicat în totalitate niciodată și face față, în același timp, unor crize multiple dintre care cea a migranților este una cu consecințe imprevizibile în viitor. O rază de speranață a venit prin semnarea tratatului comercial între Uniunea Europeana și Canada CETA. O serie de întrebări ne macină în acest timp teribil. Are timp Bruxelles-ul de noi sau se preocupă de o nouă preluare de putere franco-germană odată cu Brexitul și încetinirea negocierilor privind TTIP? Avem ce oferi Europei la ora actuală în ceea ce privește arhitectura noii Uniuni (parteneriatele nostre strategice cu SUA și Marea Britanie sunt în afara Uniunii)? A mai rămas cel cu Polonia dar am refuzat alăturarea de Grupul de la Vișegrad din considerente care mie personal îmi scapă. Ce ne rămâne? Să sperăm că alegerile din America vor aduce la Casa Albă o persoană hotărâtă să sprijine Europa de Est. În rest relația cu Marea Britanie devine la fel de importantă ca și relația cu UE. Opțiunile SUA Pentru SUA într-o lume din ce în ce mai interdependentă, caracterizată prin vulnerabilități accentuate ale statelor din diferite alianțe, a sta departe de provocările de securitate, pur și simplu nu este posibil. Avem exemplu elocvent al Siriei unde ezitările administrației de la Washington au readus Rusia la masa negocierilor ca partener indispensabil. Se pare că administrația de la Washington nu a luat în calcul, pentru Orientul Mijlociu, lecția războiului din Peninsula Coreea din 1950. Care este pardoxul acestei perioade? Cu cât mediul de securitate necesită o mai mare implicare cu atât reținerea trebuie să fie mai prezentă. Câteva elemente strategice sunt relevante pentru SUA în haosul internațional actual: testarea normelor și a regulilor internaționale, schimbarea contextului geopolitic și proiectare forțelor militare. În primul rând SUA are nevoie de noi opțiuni geostrategice datorită faptului că puteri militare regionale precum China și Rusia au devenit nemulțumite de ordinea stabilită de Washington după al Doilea Război Mondial. Acestea vor să testeze limitele regulilor și normelor internaționale stabilite, într-un mod agresiv, chiar cu utilizare forței, în anumite situații. În al doilea rând țări precum China, Rusia, Turcia, India, Japonia, Ungaria, Filipine caută șă-și redefinească rolul și statutul lor internațional odată cu apariția unei lumi multipolare complexe și fluide. Efectele globalizării și resentimentele față de acest proces au apărut în statele menționate dând naștere unor curente naționaliste de anvergură. Elitele din aceste state sunt alimentate de aceste curentele naționaliste iar măsurile populiste pe care le propun redesenează viitorul politicilor globale. Chiar și prietenii tradiționali ai americanilor dau dovadă de slăbiciune în această relație (vezi cazul Filipine). În al treilea rând dominanța militară unde proiectarea forțelor este elementul fundamental, devine o soluție puțin fezabilă având în vedere proliferarea sistemele A2/AD (anti acces/acces interzis) din ce în ce mai sofisticate (vezi cazul Rusiei în Belarus sau Siria). Actualul mediu de securitate implică ideii noi iar alegerea între dezangajare și implicare în soluționarea problemelor internaționale este una greu de realizat. De ce criterii, capabilități sau concepte operaționale ar avea nevoi SUA pentru a echilibra balanța de mai sus? China provoacă America în Asia, Rusia provoacă America în Europa și Orientul Mijlociu. Poate Doctrina Nixon[2] care propunea folosirea puterii militare și a poziției sale pentru a-și sprijini partenerii regionali cu capabilități militare și concepte de apărare, este cea care ar trebui revăzută la ora actuală. Noul război cibernetic Lista atacurilor asupra rețelei de servăre americane este una lungă. Să rememorăm câteva din ele. Washingtonul a acuzat: Armata de Eliberare Populară a Republicii Populare Chineze de atac cibernetic asupra companiilor economice americane, în special asupra celor din industria oțelului și a asupra celor din industria de apărare; Coreea de Nord a fost acuzată de atac asupra companiei Sony; hackerii iranieni, parte a Corpul Gardienilor Revoluției, au atacat sistemul bancar american și barajul Ray din New York. Ultimul în aceast listă este atacul asupra sistemului politic din SUA. La patru luni după ce firma CrowdStrike a declarat că două grupuri de hackeri ruși sunt în spatele atacului declanșat împotriva servărelor, Comitetului National Democratic din SUA dar și împotriva altor organizații politice guvernul SUA, prin glasul Departamentul pentru Securitate Interna și a Biroul Directorului pentru Informatii Nationale, a transmis presei o declaratie comuna[3] atribuind atacul Federației Ruse. Problema pentru SUA, în cazul atacurilor cibernetice, este dată de modul în care va răspunde acestora și în special de a evita intrarea într-o spirală a confruntărilor din care nu se va mai putea ieși. Fostul adjunct al directorului CIA Michael Morrell nota că o ofensivă cibernetică este contraproductivă pentru stabilirea și impunerea normelor privitoare la Internet pe care SUA vrea să le implementeze. Dar să fie clar acest eveniment nu va rămâne fără răspuns din partea SUA. În ce mod? Vom vedea într-un viitor mai apropiat sau mai îndelungat. Opțiunile despre care se vorbește sunt: extinderea sancțiunilor asupra cercului de intimi a lui Putin, un ajutor militar mai mare către Estonia și către celelalte state de la periferia Rusiei dar și mai multe fonduri pentru a sprijini asociațiile care monitorizează Kremlinul în special în pentru softuri care îi fac anonimi pe utilizatorii sau pe dizidenți regimului Putin. O altă opțiune va fi aceea a distrugeri nodurilor și a infrastructurii folosite de spionajul rusesc pentru a ataca și compromite instituțiile politice americane. Operațiune este una similară cu cea desfășurată împotriva iranienilor între 2011-2013 când împreună cu echipe din alte state au dezmembrat rețelele prin care aceștia au atacat sistemul bancar din SUA. Răspunsul american este important pentru că va deveni o lecție de urmat și pentru alte victime ale spionajului cibernetic rus. Atacul cibernetic rusesc asupra SUA Democrațiile occidentale dar și cele recente sunt sub atacul spionajului rus. Primele atacuri au fost detectate în iunie 2016 ele fiind efectuate de două grupuri de hackeri ruși, denumite generic Cozy Bear (Ursul Intim) și Fancy Bear (Ursul Modern), care au penetrat servărul Partidului Național Democratic din SUA. Pe 22 iulie Julian Assange a publicat, pe siteul Wikileaks, chiar înaintea Convenției Naționale a partidului Democrat, 20000 de documente furate de hakeri fapt care a determinat demisia lui Debbie Wasserman Schultz din poziția de președinte al partidului. Experți în informații ai agențiilor americane au identificat că cele două grupări fac parte din FSB și din GRU. A trecut ceva timp până când oficiali din sistemul de informații american au ieșit public, la începutul lui octombrie, și au recunoscut că atacul a fost provocat de hakeri ruși iar scopul acestuia a fost de a interfera cu procesul electoral din SUA. Documentele furate au fost publicate în tranșe iar una din acestea, întîmplător, a fost în aceiași zi cu blockbusterul despre discuțiile sexuale ale lui Trump. A fost, conform spuselor lui Podesta, un gambit ale spionajului rus pentru distragerea atenției de la poziția lui Trump în relațiile sale cu femeile din companie. NSA și companiile de telefonie (scurtă istorie necesară) Trebuie să înțelegem cooperarea/complicitatea între agențiile de telecomunicații și structurile de informații a început, spre exemplu în SUA, în anii 1920, după primul Război Mondial când agenția de informații a armatei a solicitat companiei Western Union să le permită accesul la telegramele care soseau sau plecau din țară. Când a apărut telefonia, AT&T, avea deja o relație specială cu NSA și FBI. Pentru a evita această cooperare s-a apelat la soluția împărțirea companiei în mai multe entități. A funcționat? Nu. Cu privire la companiile de Internet relația a mers și mai în profunzime. Dacă ești Microsoft sau Cisco și vrei să vinzi un software către Departamentul Apărării/Pentagon trebuie ca acesta să fie aprobat de NSA. Este o structură în cadrul NSA denumită Direcția de Protecție a Informațiilor (Information Assurance Directorate). Astfel, când Microsoft a realizat primul sistem de operare specialiști care lucrau la directorat au găsit 1500 de vulnerabilități în sistem. A fost de ajutor pentru Microsoft dar ei nu le-au închis pe toate! În 2009 chinezi au pătruns în sistemele Google și Chrome. NSA a ajutat la eliminarea vulnerabilităților folosite de chinezi. În mod sigur NSA și FBI doresc menținerea acestor relații dar noile generații de soft de criptare, gen cele utilizate de Apple, au complicat scenariul inițial iar liderii acestora s-au opus solicitărilor celor două agenții. Au apărut specialiști israelieni care au decriptat softul de pe telefoanele Apple. Și astfel jocul a reînceput. Spre deosebire de sectorul civil militari de la Pentagon acționează profesionist când vine vorba de infrastructura de internet. Aceasta nu are decât 8 puncte de contact/intersecție cu rețeaua de Internet, locuri care pot fi supravegheate cu ușurință de NSA. În jocurile de război pe care le folosc pentru pregatire, de obicei Pentagonul închide aceste noduri, și totuși cei care sunt adversari (echipa roșie) reușește întodeauna să pătrundă datorită unor vulnerabilități ale softurilor, ale rețelelor sau din neglijența operatorilor/utilizatorilor. Cât privește rețelele civile este imposibil de numărat punctele de intersecție, vulnerabilitățile crescând exponențial. Construcția doctrinei de protecție a SUA față de atacurile cibernetice a fost inițiată de fostul șef al NSA Keith Alexander și continuată de actualul director amiralul Rogers. Ei și-au pus întrebarea Cum este mai bine să securizezi o națiune împotriva unui atac cibernetic? Răspunsul: să intri în rețeaua celuilalt și să vezi când planifică un atac. Cum au sintetizat acest lucru? Prin acronime:CND (rețea de computere pentru apărare); CNA ( rețea de computere pentru atac) și între ele a apărut CNE (rețea de exploatare a computerelor) care de fapt înseamnă explotarea vulnerabilităților rețelei inamice. De fapt de la CNE la CNA nu este decât un pas pe care-l faci cu ușurință. Este aceiași tehnologie și aceiași viruși. Care ar fi scenariu pentru a urmări hackeri? Să intri în interiorul rețelelor ianmice. Exemplul clasic este cazul Sony când NSA a știut de la început că sunt Nord Coreeni. De ce? Pentru că erau în interiorul rețelei coreene de ceva timp. În general NSA nu monitorizează în timp real dar în caz de necesitate verifică acțiunea hackerilor pas cu pas. Experți de la NSA pot vede pe ecranele PC-urilor proprii ceea ce văd și hackerii nord coreeni. Același lucru este valabil și pentru hackerii chinezi care atacă rețelele militare. Nivelul penetrării NSA în rețelele inamice este unul extraordinar. La ora actuală sunt 20 de țări care au unități cibernetice în interiorul organismului militar. CrowdStrike[4] Sloganul încapsulat în filozofia companiei CrowdStrike: Nu aveți o problemă de malware (soft virusat), aveți o problemă cu cine vă este adversar. Este numele firmei inființate de un om de afaceri în vârstă de 36 de ani, pe numele său Dmitri Alperovitch[5]. Pe 6 mai 2016 la ora 6 dimineța a fost trezit de un telefon sosit de la Comitetul Național Democrat (CND). I s-a cerut o investigație asupra servărului comitetului CND. Softul livrat de acesta, denumit Falcon (în traducere Vulturul), soft care monitorizează rețelele clientului în timp real, a descoperit violarea acestuia: hackerii (rușii) erau deja în interiorul servărului. Alperovitch l-a chemat pe expertul care a trimis pachetul soft și l-a întrebat de unde știe că sunt ruși? Analistul a răspuns că Falcon a detectat softul implicat în furtul datelor în aceleași servăre din care a plecat atacul din 2015 asupra Parlamentului German-Bundestagul. Codul și tehnica de atac au fost similare cu cea utilizată în atacurile derulate împotriva Casei Albe și a Departamentului de Stat în lunile precedente. Expertul a precizat că Falcon a identificat dou tipuri de soft pe care le-a denumit Cozy Bear-Ursul[6] Tihnit (ar aparține FSB) și Fancy Bear[7] -Ursul Excentric (ar aparține GRU). Aperovitch a explicat pe blogul său de unde vin denumirile acestea. Denumirile sunt creația lui și reprezintă hackerii din țările de origine ale softului-virus. Astfel el a denumit hackerii cu nume ale animalelor reprezentative din țările de origine: ursul îi reprezintă pe ruși, panda pe chinezi, pisoiul pe iranieni și calul înaripat- chollima- (personaj din mitologia Asiei- la Pioniang există o astfel de statuie în centru orașului) pe nord coreeni. Al doilea cuvânt vine din natura softului, cozy de la literele coz care apar în codul softului-virus iar fancy de la cuvântul folosit în soft, sofacy, care i-a adus aminte lui Aperovitch de videoclipul câtăreței Iggy Azalea denumit Fancy și premiat la MTV în 2014. Cercetarea cazului a fost preluată de Shawn Henry, președintele structurii pentru servicii a CrowdStrike, fost asistent executiv al directorului FBI. Concluzia rezultată în urma analizelor a fost că softul Cozy Bear fura mailuri de peste un an în timp ce Fancy Bear era numai de căteva săptămâni în rețea (acesta avea ca țintă materialele pe care democrați le pregăteau despre Donald Trump sau despre alți republicani). Echipa de la compania CrowdStrike a investigat etapele atacului (denumire în jargonul IT-shoulder-surfing) și au monitorizat pe agresori. Concluzia? Pe 10 iunie tot personalul Comitetului Național Democratic a lăsat leptopurile pe birouri. Urma o reinstalare totală a softurilor pe toate echipamente IT. Au fost atribuite noi parole care aveau incluse și caractere aleatorii în afară de litere/semne etc. Și totuși au existat dubii în media asupra atacatorilor. De ce ? Un hacker care se descrie ca fiind român Guccifer 2.0 a dezvăluit date despre congresmeni democraţi din SUA şi despre sute de asistenţi ai acestora anunța ziarul Washington Post. Primul hacker care a folosit numele Guccifer a devenit cunoscut pentru faptul că a făcut publice o serie de auto-portrete realizate de fostul preşedinte american George W. Bush, că a arătat tuturor „flirturile“ dintre Corina Creţu, membră a Parlamentului European, şi Colin Powel, dar şi că a obţinut numeroase fotografii şi mesaje private ale unor vedete naţionale şi internaţionale. Alperovitch era oripilat. În 20 de ani nu a făcut nicio predicție greșită. După reluarea investigațiilor Alperovitch a ajuns la concluzia că a fost numai o scurgere intenționată de informații făcută de hackeri ruși pentru a eroda credibilitatea americanilor în candidatul democrat și a îndepărta atenția de la ei. Pe 22 iulie cu 3 zile înaintea Convenței Democrate, WikiLeaks, a postat un pachet de documente furate care spre deosebire de cele scurse din zona Guccifer erau deja organizate și ușor de găsit. Alperovitch[8] a primit de la oficiali democrați permisiunea să dezvăluie adevarul asupra atacului și a acuzat Rusia de atac prin softul Fancy Bear, deși oficiali americani apropiați lui Alperovitch i-au spus că o astfel de atribuire aproape de alegeri ar deveni un sprijin politic pentru candidatul susținut de administrație Hillary Clinton. Răspunsul lui Alperovitch a fost tăios: nu ne ajută dacă în doi ani de acum este cineva invinuit și închis pentru acest lucru. După ce pașaportul Primei Doamne, Michel Obama a fost publicat pe net Alperovitch a spus unui prieten: Este Putin ne arată un indiciu. De unde știa? Alperovitch era familiar cu ceea ce rușii numesc măsuri active folosite să submineze sistemul politic al unei țări. El s-a născut născut în 1980 la Moscova atunci când oamenilor le era frică să vorbească înclusiv în casă[9]. De unde această aplecare spre probleme de securitate IT? În timp ce Dimitri era în liceu el și tatăl lui au început o afacere în tehnologiea criptării. În America Dimitri a studiat știința computerelor la prestigioasa Universitate Georgia Tech, în Atlanta, și a lucrat la o firmă de software. Atunci și acolo la firmă, luptând împotriva mailului spam, Alperovitch a învâțat o lecție importantă: de câte ori blochezi un servăr, cel care fabrică spamul desfășoară ale câteva sute de computere care să-i ia locul; totul este o chestiune de psihologie și nu de tehnologie. În loc de concluzie Alperovitch cofondatorul lui CrowdStrike spunea despre lecția pe care a învățat-o vănând hackerii: Nu este suficient să folosești tehnologia în a te apăra. Adversarul te va scala și totul devine un joc de numere, pe care îl va câștiga. În schimb, competența este crucială: în primul rând aveți nevoie de identificarea faptuitorul, apoi aveți nevoie de a descoperi motivul din spatele acțiunii și, în cele din urmă, cel mai important este să știi cum să răspunzi. [1] Grand Strategy – reprezintă strategia globală [2] Doctrina Nixon cunoscută ca Doctrina Guam a fost prezentată pe 25 iulie 1969 la o conferință de presă ținută în Guam. Nixon a declarat că: SUA vor sprijini în domeniul militar aliații și prietenii, dar nu în totalitate, aliații fiind obligați să-și ia propriile măsuri de apărarea, SUA acționând ca o umbrelă nucleară. Doctrina argumenta pentru promovarea păcii printr-un parteneriat cu SUA. [3] Comunitatea de informatii a SUA (USIC) este convinsa ca guvernul Rusiei a dirijat recentele compromiteri ale e-mailurilor unor persoane si institutii din SUA, inclusiv a unor organizatii politice americane. Recentele dezvaluiri ale unor presupuse e-mailuri piratate pe site-uri cum ar fi DCLeaks.com si WikiLeaks si de catre personajul online Guccifer 2.0 sunt in concordanta cu metodele si motivatiile eforturilor dirijate de Rusia. Aceste furturi si dezvaluiri sunt facute cu intentia de imixtiune in procesul electoral din SUA. Astfel de activitati nu sunt noi pentru Moscova ¬ rusii au folosit astfel de tactici si tehnici peste tot in Europa si Eurasia, de exemplu, pentru influentarea opiniei publice. Credem, tinand cont de amploarea si sensibilitatea acestor eforturi, ca numai cei mai inalti responsabili din Rusia ar fi putut autoriza aceste activitati (transmis de Reuter). [4] În 2014 compania a lansat platfirma Falcon care a stopat spargerile servărelor printr-o combinație de antivirus, detecție în nodurile rețelei și răspuns, urmărire proativă a hackerilor. În 2014 CrowdStrike au identifica pe atacatorii chinezi de la unitatea militară was instrumental 61486 Armatei de Eliberare Populară a RPChina care a pătruns în infrastructura SUA de unde au furat diverse documente. [5] Autorul descoperirii operațiunilor cibernetice Aurora (2010) și Shady RAT (2013) [6] Cozy are mai multe forme: învelitoare (pt. ceainic), comod, confortabil, tihnit. [7] Fancy are mai multe forme: articol de lux, capriciu,chef,cilindru de modă, cilindru de transport, cilindru fugător al cardei de lână,desen Jacquard, fantezie, gând, gust, idee, (putere de) imaginaţie, închipuire, pasiune,plăsmuire, preferinţă, toană, volant, capricios, ciudat, cu toane, de bal mascat şi costumat, de calitate superioară (d. mărfuri), de fantezie, de mascaradă, de rasă (d. animale), excentric, exorbitant (d. preţ),extravagant,fantastic. Eu am ales extravagant. [8] Conform lui Frank Cilluffo (asistent special al președintelui SUA pentru politica cibernetic, Alperovitch cofondatorul lui CrowdStrike, este persoana care a jucat un rol critic în stabilirea politici cibernetice a Americii: Dimitri, ca individ, a jucat un rol în creșterea importanței politicilor de securitate nu numai în sectorul privat dar și în administrație. [9] Tatăl lui era un fizician în domeniul nuclear care abia a scăpat să fie trimis la Cernobâl ca parte a unei echipe de salvare. Dimitri nu a avut coputer acasa dar s-a pregătit scriind programe/algoritmi pe hărtie. În 1990 tatăl lui a fost trimis în SUA în Maryland într-un program de pregătire pentru fizicienii din domeniul nuclear. Dimitri a rămas acasă cu bunicii ca zălog pentru familie. Cand familia s-a reîntors tatăl lui Dimitri a primit un PC IBM. În 1994 tatăl său a primit o viză pentru Canada (în timpul președinției lui Boris Elțîn) de unde Dimitri, după un an, a plecat în SUA, în orașul Chattanooga unde a lucrat pentru Tennessee Valley Authority.

Războiul cibernetic SUA-Rusia

[1] (Grand Strategy) în cercurile elitiste de la Washington, strategie ce urmează a trasa viitorul Americii, a început deja.

Comenteaza